OPNsense IPsec Performance Tests

Siehe nun Thomas-Krenn OPNsense Firewall Performance.

| Hinweis: Bitte beachten Sie, dass dieser Artikel / diese Kategorie sich entweder auf ältere Software/Hardware Komponenten bezieht oder aus sonstigen Gründen nicht mehr gewartet wird. Diese Seite wird nicht mehr aktualisiert und ist rein zu Referenzzwecken noch hier im Archiv abrufbar. |

|---|

Die freie Firewall-Lösung OPNsense bietet verschiedene Möglichkeiten zur Konfiguration einer VPN Verbindung. Standardmäßig unterstützt OPNsense IPsec- sowie OpenVPN-Verbindungen. Diese Techniken können unter anderem zur statischen Verbindung zweier Standorte über eine Site-to-Site Verbindung verwendet werden. Die Wahl der Verschlüsselungstechnik hängt hierbei stark vom erforderlichen Durchsatz ab. Dieser Artikel zeigt die von uns ermittelten Ergebnisse der IPsec-Performancetests mit iperf beim Einsatz einer ebensolchen Site-to-Site Verbindung auf. Die VPN Performance wurde ebenso mit OpenVPN getestet. Im Wikiartikel OPNsense OpenVPN Performance Tests finden Sie hierzu detaillierte Ergebnisse.

Hinweis

Die Performancetests wurden auf weitere Server ausgeweitet, der Artikel Thomas-Krenn OPNsense Firewall Performance führt tabellarisch die gesammelten Testergebnisse auf.

Testaufbau

Der Testaufbau für diese Tests besteht aus zwei OPNsense Firewall-Systemen mit LAN-seitig je einem Clientsystem. Die beiden Firewalls werden mit der jeweiligen WAN-Schnittstelle an einen Switch verbunden. Auf beiden Firewalls wurde die zum Testzeitpunkt jeweils aktuelle OPNsense Version verwendet. Auf den Client-Systemen war jeweils das zum Testzeitpunkt aktuelle Ubuntu Server LTS im Einsatz. Weitere Einzelheiten und eine genaue Auflistung finden Sie in den Abschnitten mit den Testergebnissen.

Testeinstellungen

Dieser Abschnitt listet die eingesetzten Komponenten, die verwendeten Parameter, sowie den Testablauf, auf.

Testsoftware

Für die Geschwindigkeitstests wurde das Tool iperf in der Version 2.0.10 auf den Clients eingesetzt.

$ iperf -v iperf version 2.0.10 (2 June 2018) pthreads

Testparameter

Sämtliche Tests wurden mit den folgenden Parametern durchgeführt:

- Server: iperf -p 5000 -f m -s

- Client: iperf -p 5000 -f m -c <IP-des-Servers> -t 180 -P 10

Testablauf

Es wurde iperf im Servermodus am Client 1 der Site 1 gestartet. Danach wurde auf der Clientseite iperf im Clientmodus gestartet. Dadurch konnte die Upload-Geschwindigkeit von der Clientseite zur Serverseite ermittelt werden. Um die Performance im Download zu messen, wurde die Server- und Clientseite vertauscht. Es wurden je 10 Upload- und Download-Tests durchgeführt. Die Werte wurden addiert und der Mittelwert daraus gebildet. Ebenso mit der gemessenen Auslastung der Systeme.

IPsec Einstellungen

Wir orientierten uns bei den verwendeten IPsec Parametern an der Technischen Richtlinie TR-02102-3 des BSI:[1]

- Phase 1

- Key exchange version: v2

- Authentication method: Mutual PSK

- Encryption algorithm: 128 bit AES-GCM with 128 bit ICV

- Hash Algorithm: SHA256

- PFS key group: DH Group 28 (Brainpool EC 256 bits)

- Phase 2

- Encryption algorithms: aes128gcm16

- Hash Algorithms: nothing selected

- PFS key group: DH Group 28 (Brainpool EC 256 bits)

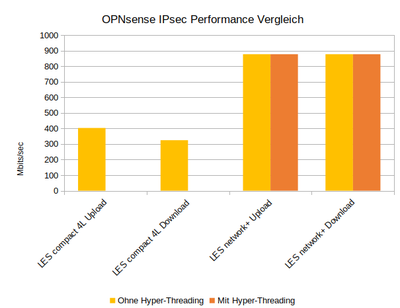

Testergebnisse IPsec

Die nun folgenden Abschnitte gliedern die Ergebnisse anhand der verwendeten Firewall Geräten auf und notiert tabellarisch die Ergebnisse.

Setup mit Supermicro X11SSH-LN4F und Thomas-Krenn LES compact 4L

Die nachfolgende Tabelle zeigt die Komponenten des Tests mit dem Supermicro X11SSH-LN4F und Thomas-Krenn LES compact 4L auf:

| Einsatzzweck | Hardware | BIOS Informationen | Software |

|---|---|---|---|

| Firewall Site 1 |

|

|

|

| Firewall Site 2 |

|

| |

| Client Site 1 |

|

|

|

| Client Site 2 |

|

|

Testergebnisse Thomas-Krenn LES compact 4L

In dieser Tabelle finden Sie die von uns ermittelten Werte bei den Tests einer IPsec Site-to-Site Verbindung mit Firewall 1 (Supermicro X11SSH-LN4F und Firewall 2 (Thomas-Krenn LES compact 4L) vor. Hinweis: Tests mit aktiviertem Hyper-Threading wurden nicht durchgeführt, da die CPU des LES compact 4L dies nicht unterstützt. Alle Messergebnisse sind aus dem Mittelwert von 10 Durchgängen ermittelt worden:

| Test ohne Hyper-Threading | Durchsatz Download am LES

LES compact 4L: entschl. X11SSH-LN4F: verschl. |

Durchsatz Upload am LES

LES compact 4L: verschl. X11SSH-LN4F: entschl. |

|---|---|---|

| Durchsatz | 324,5 Mbits/sec | 403,2 Mbits/sec |

| Last am LES compact 4L

(vmstat -w 180 -c 2) |

us - sy - id

1 - 52,8 - 46,4 |

us - sy - id

1,4 - 68,8 - 29,8 |

| Last am X11SSH-LN4F

(vmstat -w 180 -c 2) |

us - sy - id

0,4 - 10 - 89,6 |

us - sy - id

1 - 8,4 - 91 |

Die Ergebnisse der einzelnen Testrunden sind in einem zip-Archiv zusammengefasst.

Setup mit Supermicro X11SSH-LN4F und Thomas-Krenn LES network+

Die nachfolgende Tabelle zeigt die Komponenten des Tests mit dem Supermicro X11SSH-LN4F und Thomas-Krenn LES network+ auf:

| Einsatzzweck | Hardware | BIOS Informationen | Software |

|---|---|---|---|

| Firewall Site 1 |

|

|

|

| Firewall Site 3 |

|

| |

| Client Site 1 |

|

|

|

| Client Site 3 |

|

|

Testergebnisse Thomas-Krenn LES network+

In dieser Tabelle finden Sie die von uns ermittelten Werte bei den Tests einer IPsec Site-to-Site Verbindung mit Firewall 1 (Supermicro X11SSH-LN4F) und Firewall 3 (Thomas-Krenn LES network+) vor. Bei diesem Testaufbau wurden die Test mit auf beiden Firewalls aktiviertem und auch beiderseitig deaktiviertem Hyper-Threading durchgeführt. Alle Messergebnisse sind aus dem Mittelwert von 10 Durchgängen ermittelt worden.

Hinweis: Durch die verwendeten Parameter der IPsec Verbindung wird die Gigabit-Netzwerkverbindung sowohl mit als auch ohne Hyper-Threading vollständig ausgereizt:

| Test ohne Hyper-Threading | Durchsatz Download am LES

LES network+: entschl. X11SSH-LN4F: verschl. |

Durchsatz Upload am LES

LES network+: verschl. X11SSH-LN4F: entschl. |

|---|---|---|

| Durchsatz | 877,1 Mbits/sec | 877 Mbits/sec |

| Last am LES network+

(vmstat -w 180 -c 2) |

us - sy - id

3,5 61,4 35 |

us - sy - id

2,9 60,2 37 |

| Last am X11SSH-LN4F

(vmstat -w 180 -c 2) |

us - sy - id

0,1 19 80,7 |

us - sy - id

0 19,5 80,2 |

| Test mit Hyper-Threading | Durchsatz Download am LES

LES network+: entschl. X11SSH-LN4F: verschl. |

Durchsatz Upload am LES

LES network+: verschl. X11SSH-LN4F: entschl. |

|---|---|---|

| Durchsatz | 877 Mbits/sec | 877 Mbits/sec |

| Last am LES compact 4L

(vmstat -w 180 -c 2) |

us - sy - id

2,1 34 63,8 |

us - sy - id

3 39 58,1 |

| Last am X11SSH-LN4F

(vmstat -w 180 -c 2) |

us - sy - id

0 10,8 89,1 |

us - sy - id

0 11 88,6 |

Die Ergebnisse der einzelnen Testrunden sind in einem zip-Archiv zusammengefasst.

Hinweise zum Standard Gateway

Bei diesem Testsetup wurden die beiden Testfirewalls mittels je einem RJ45 Patchkabel an einem Switch betrieben. Die beiden Firewalls befanden sich im Büronetzwerk und das Gateway war die Bürofirewall (ebenso mit installiertem OPNsense). Bei den IPsec Tunnel Einstellungen 128 bit AES-GCM with 128 bit ICV fiel während der iperf Testprozedur auf, dass sämtlicher Traffic standardmäßig über das Standardgateway läuft. Bei diesen Einstellungen war die Übertragungsgeschwindigkeit so hoch, dass der restliche Netzwerktraffic zum erliegen kam und auch das Webinterface der Bürofirewall nicht mehr reaktiv war. Um zu verhindern, dass sämtlicher Datenverkehr über das Standardgateway läuft, sollte in der Sektion Interfaces -> WAN bei der Zeile IPv4 Upstream Gateway der Eintrag Auto-detect ausgewählt werden. Zusätzlich wurde bei den Tests unter System -> Gateways -> Single der Eintrag für das Standardgateway entfernt.

Erkenntnisse der Tests

Die Ergebnisse der Tests mit IPsec lassen sich mit folgenden Punkten zusammenfassen:

- Deutlich höhere Performance als OpenVPN

- 128 bit AES-GCM reizt die Gigabit-Netzwerkverbindung beim LES network+ aus (Mit und ohne Hyper-Threading)

- IPsec profitiert von Hyper-Threading (Etwa die Hälfte der CPU-Last (sy - system time) beim LES network+ im Vergleich zum Test ohne Hyper-Threading)

Weitere Informationen

- What's the difference between AES-CBC and AES-GCM? (privateinternetaccess.com, 05.10.2018)

- AES-NI SSL Performance (calomel.org, 08.11.2018)

Einzelnachweise

|

Autor: Thomas Niedermeier Thomas Niedermeier arbeitet im Product Management Team von Thomas-Krenn. Er absolvierte an der Hochschule Deggendorf sein Studium zum Bachelor Wirtschaftsinformatik. Seit 2013 ist Thomas bei Thomas-Krenn beschäftigt und kümmert sich unter anderem um OPNsense Firewalls, das Thomas-Krenn-Wiki und Firmware Sicherheitsupdates. |